ZachXBT:北朝鮮のハッカーの機器をリバースハッキングした後、彼らの「作業モード」を理解した

By ZachXBT

編集:Azuma、Daily Planet

編集者注:北朝鮮のハッカーは常に暗号資産市場にとって大きな脅威となっています。これまで、被害者や業界のセキュリティ専門家は、関連するセキュリティインシデントのリバースエンジニアリングによって北朝鮮ハッカーの行動パターンを推測するしかありませんでした。しかし昨日、有名なオンチェーン調査員ZachXBTが最近のツイートで、北朝鮮ハッカーをリバースハッキングしたホワイトハットハッカーによる調査・分析を引用しました。この積極的な分析により、北朝鮮ハッカーの作業方法が初めて明らかになり、業界プロジェクトの予防的セキュリティ対策に前向きな洞察を提供する可能性があります。

以下はZachXBTの全文で、Odaily Planet Dailyによってまとめられたものです。

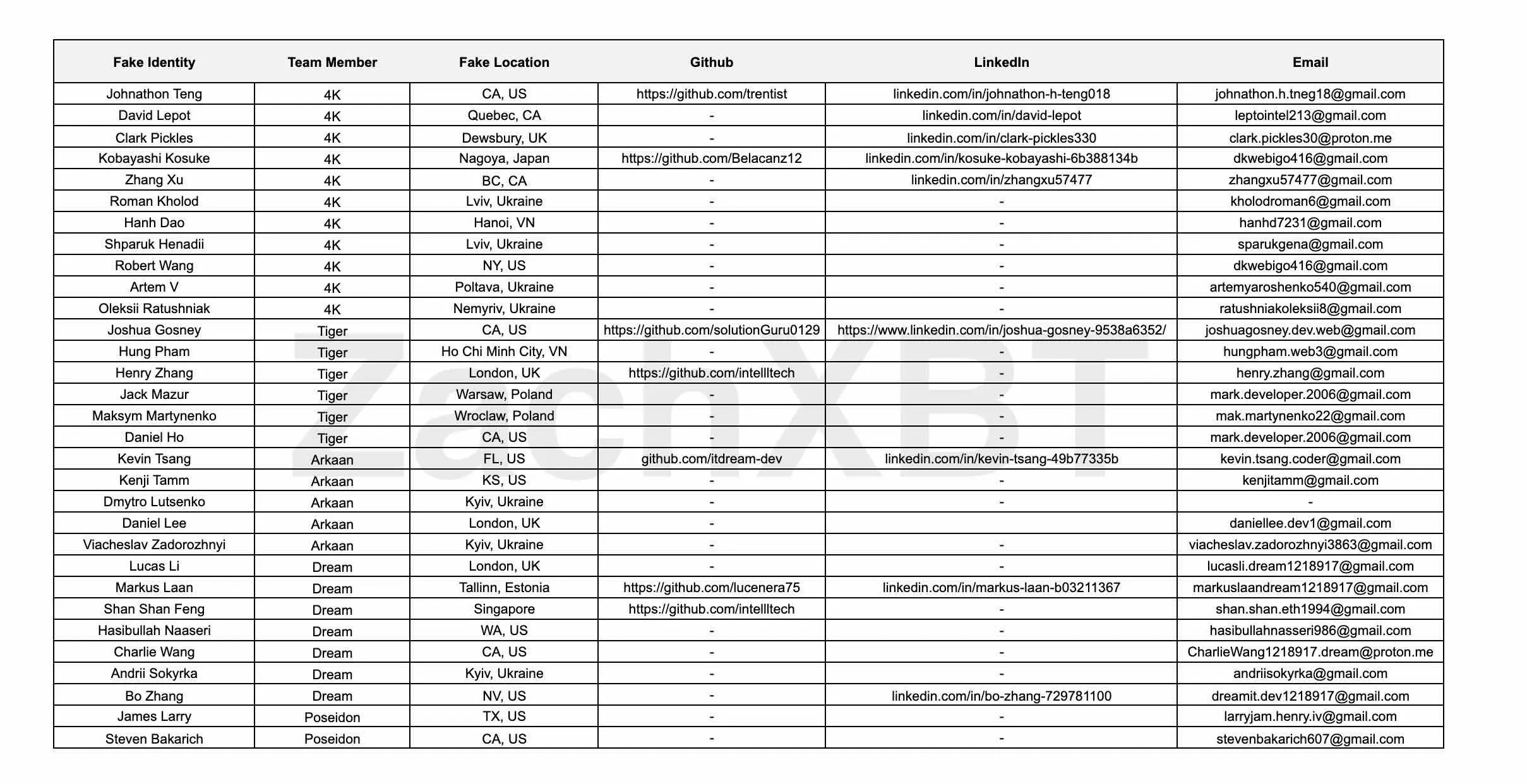

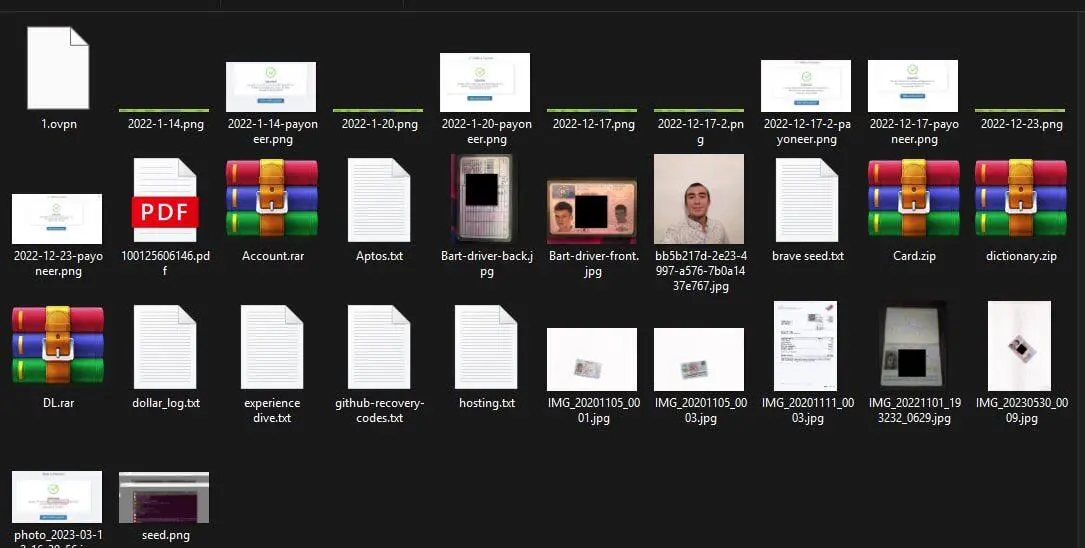

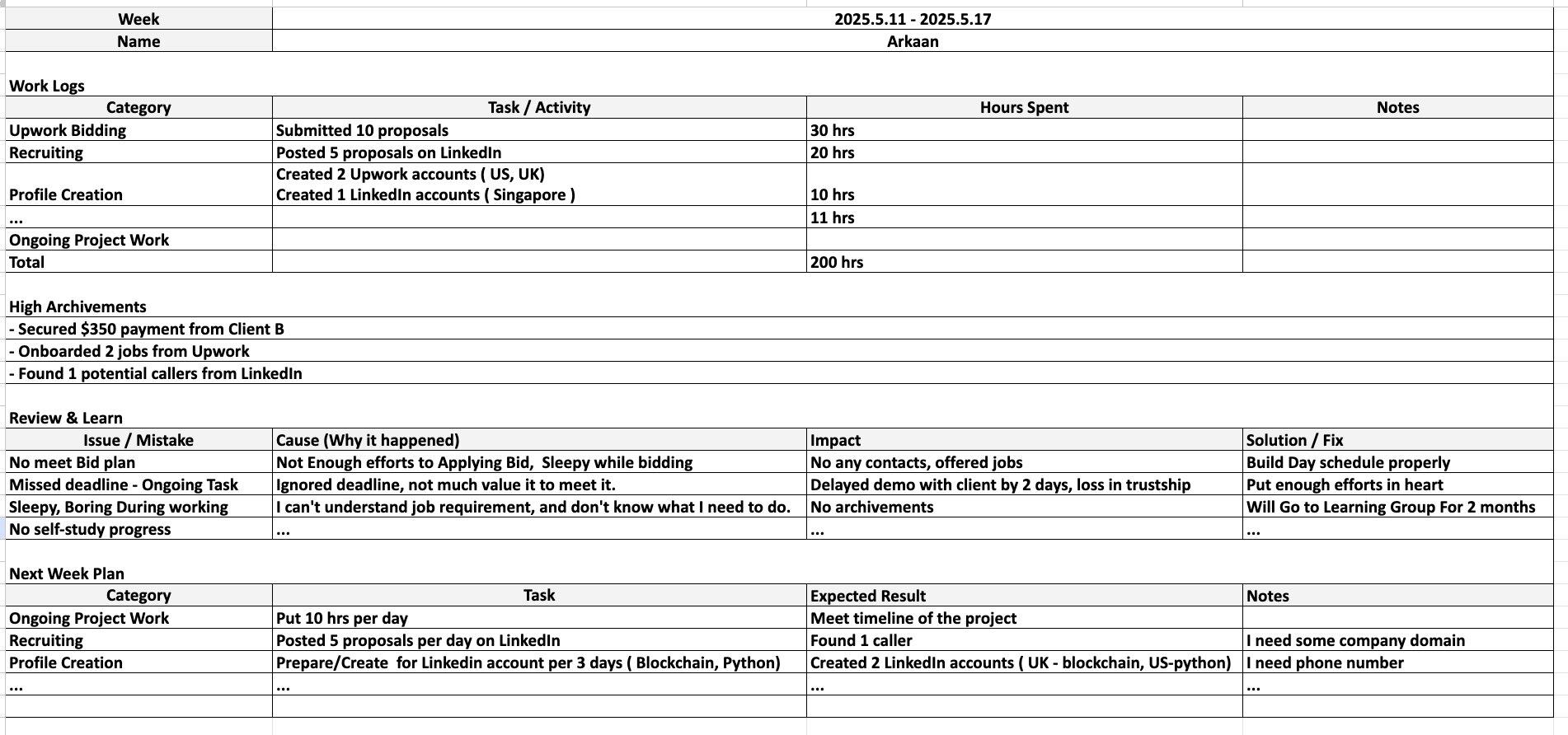

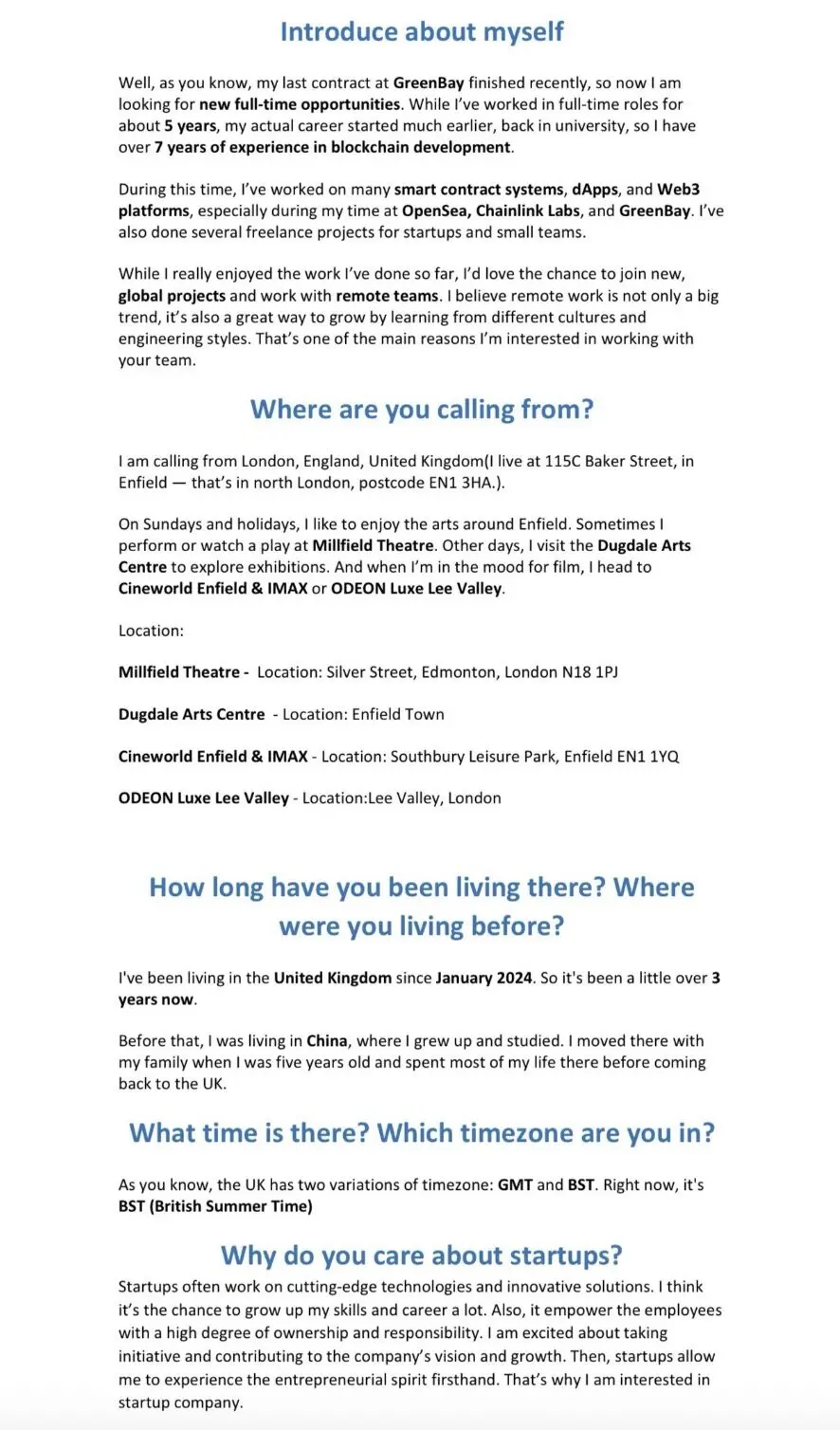

匿名のハッカーが最近、北朝鮮のIT作業員のデバイスに侵入し、5人の技術チームが30以上の偽のアイデンティティを操作し、偽の政府発行IDや購入したUpworkとLinkedInのアカウントを使用して、様々な開発プロジェクトに侵入していた方法を明らかにしました。

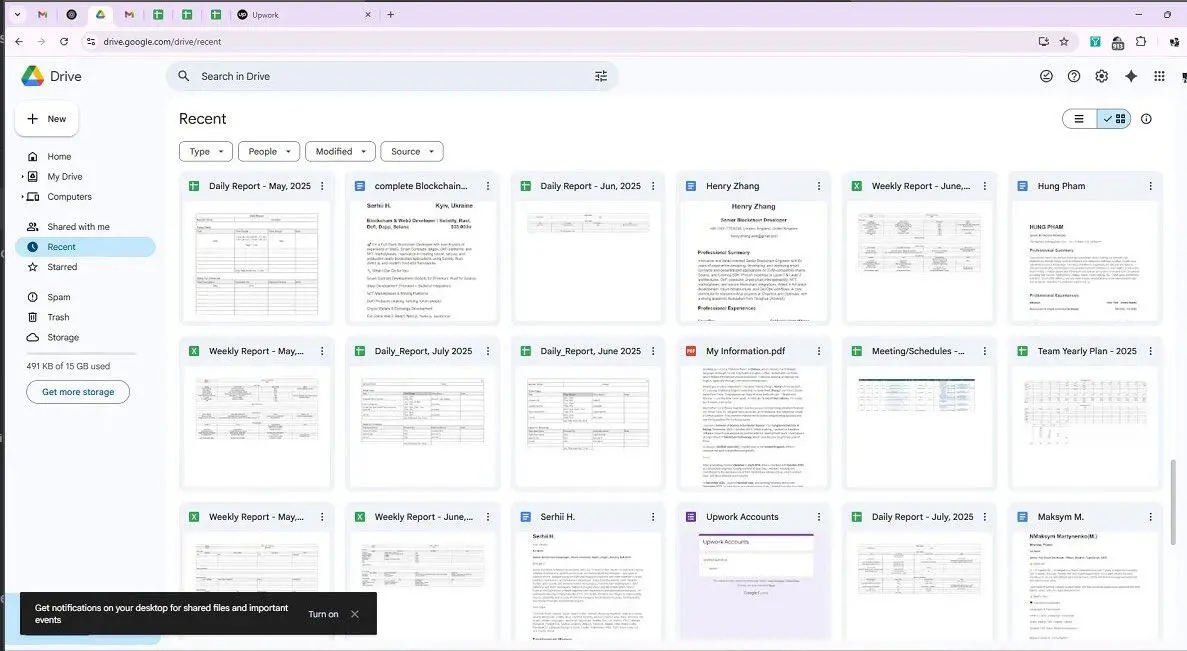

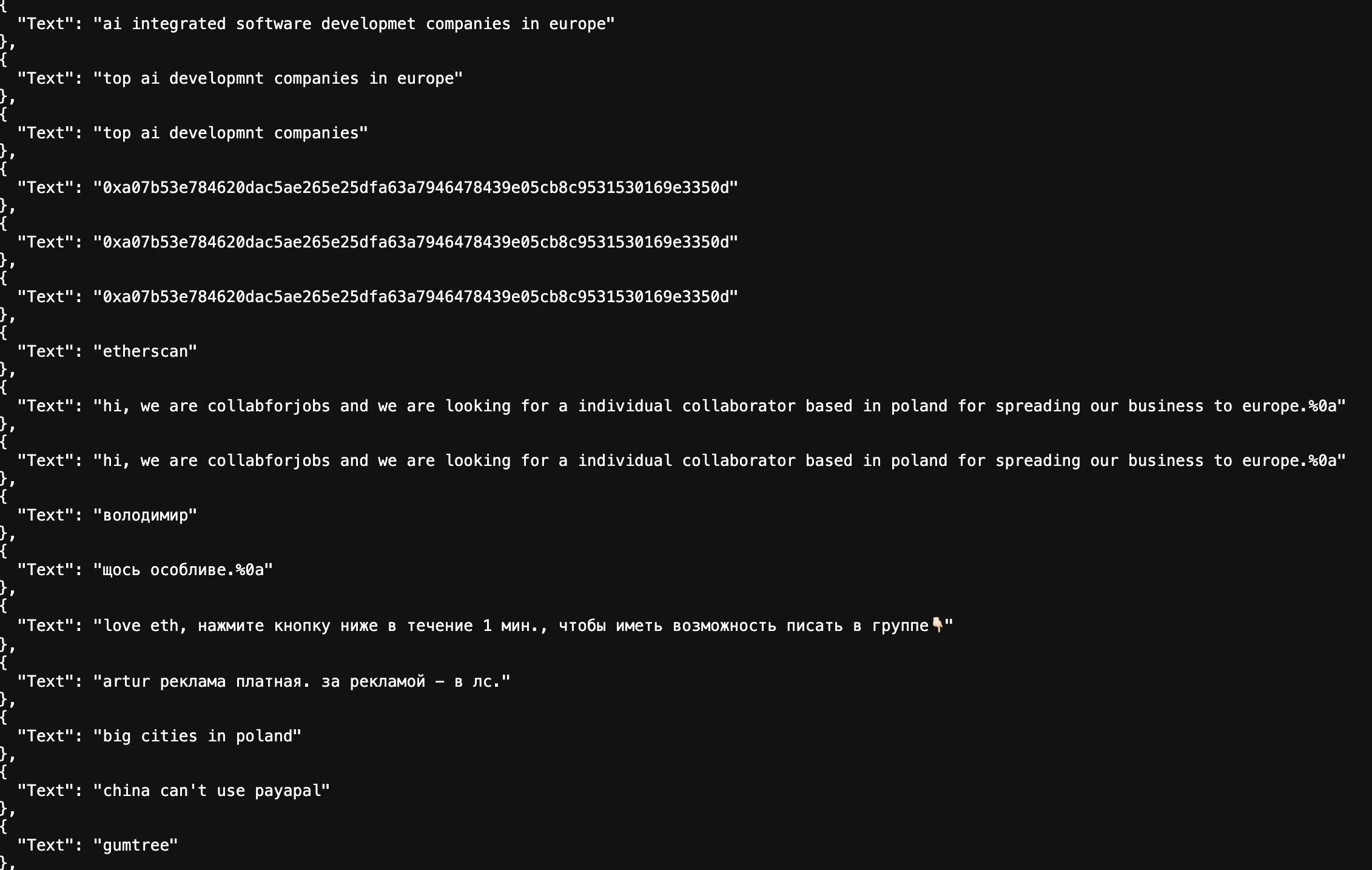

調査員はGoogleドライブのデータ、Chromeブラウザのプロファイル、デバイスのスクリーンショットを入手し、このチームが作業スケジュールの調整、タスクの割り当て、予算管理にGoogleツールを多用していたこと、そしてすべての通信が英語で行われていたことが明らかになりました。

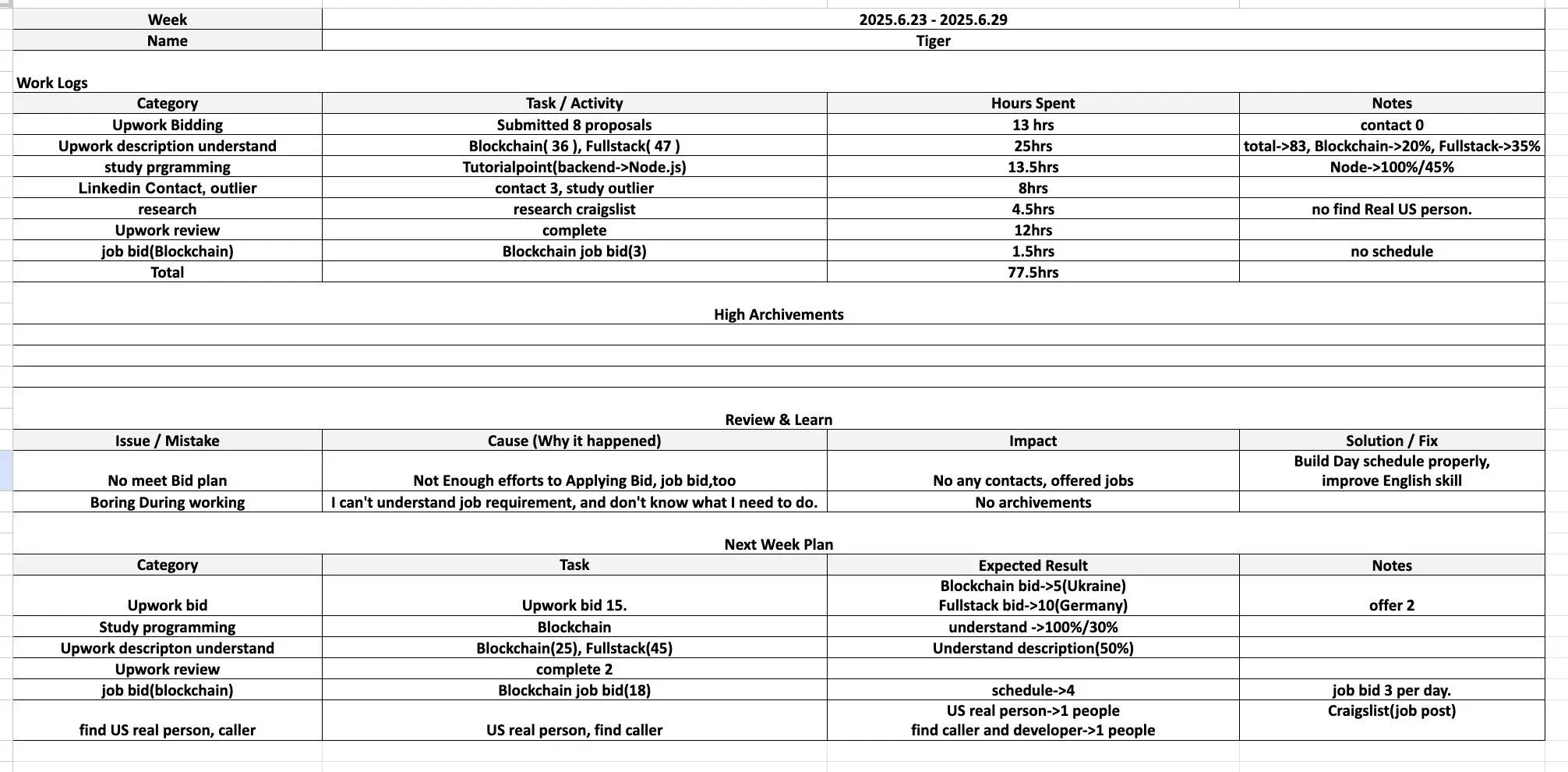

2025年の週次レポートから、ハッカーチームの作業パターンと彼らが直面した困難が明らかになりました。例えば、あるメンバーは「仕事の要件を理解できず、何をすべきか分からない」と不満を漏らしていましたが、対応する解決策は「自分自身を捧げ、より一生懸命働く」というものでした。

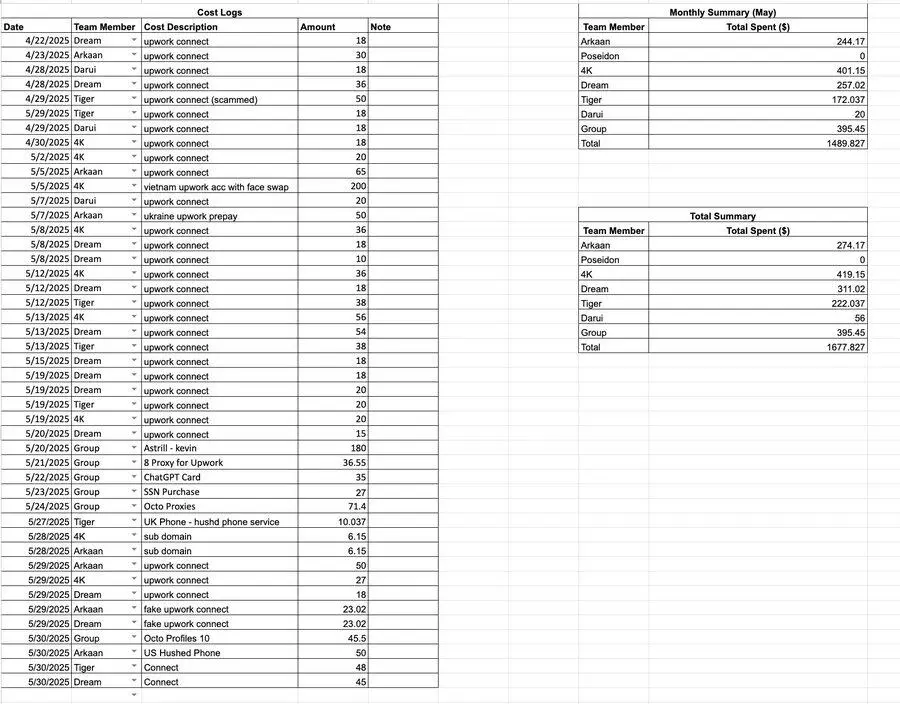

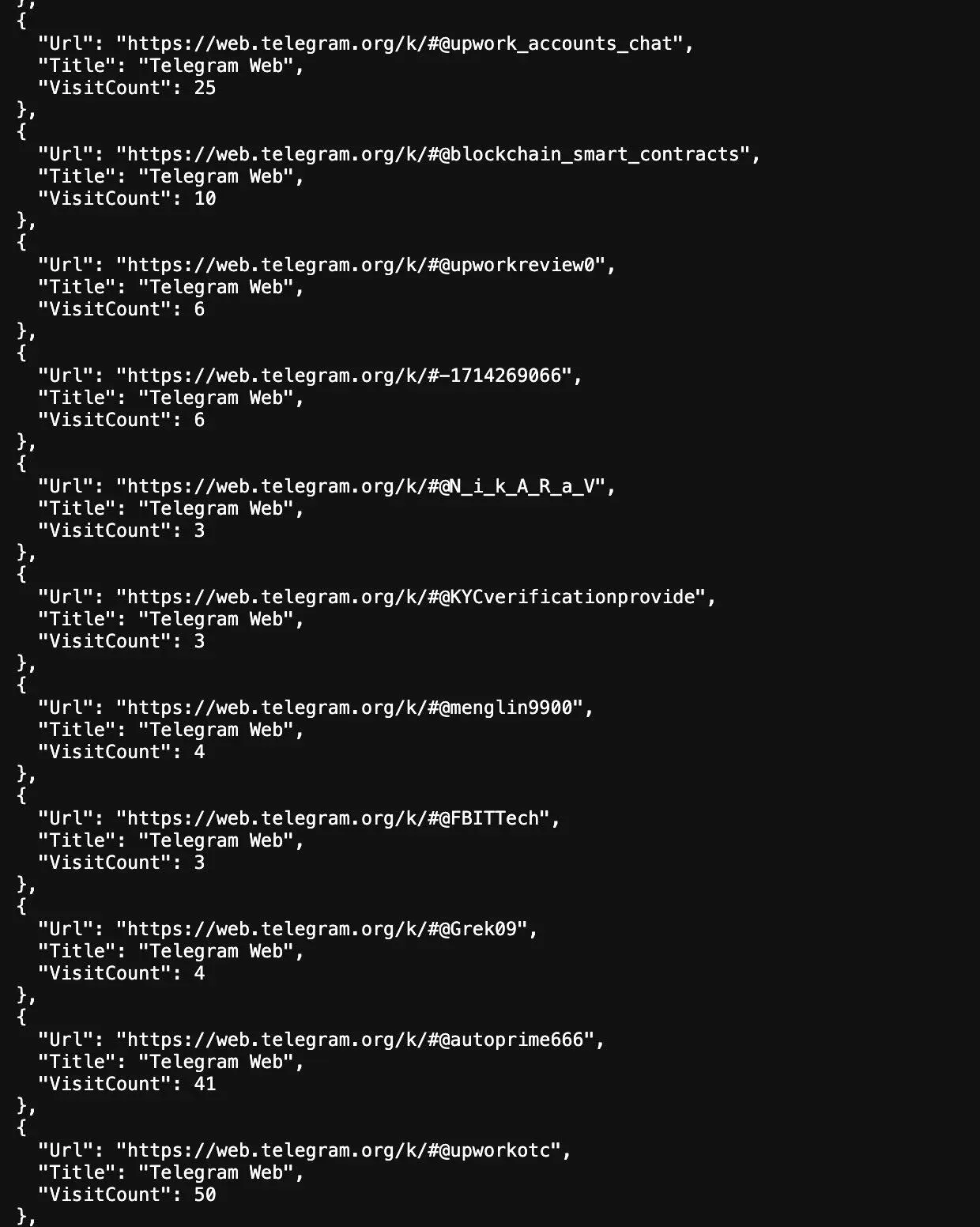

詳細な経費記録によると、彼らの支出項目には社会保障番号(SSN)の購入、UpworkとLinkedInのアカウント取引、電話番号のレンタル、AIサービスの購読、コンピュータのレンタル、VPN/プロキシサービスの購入などが含まれていました。

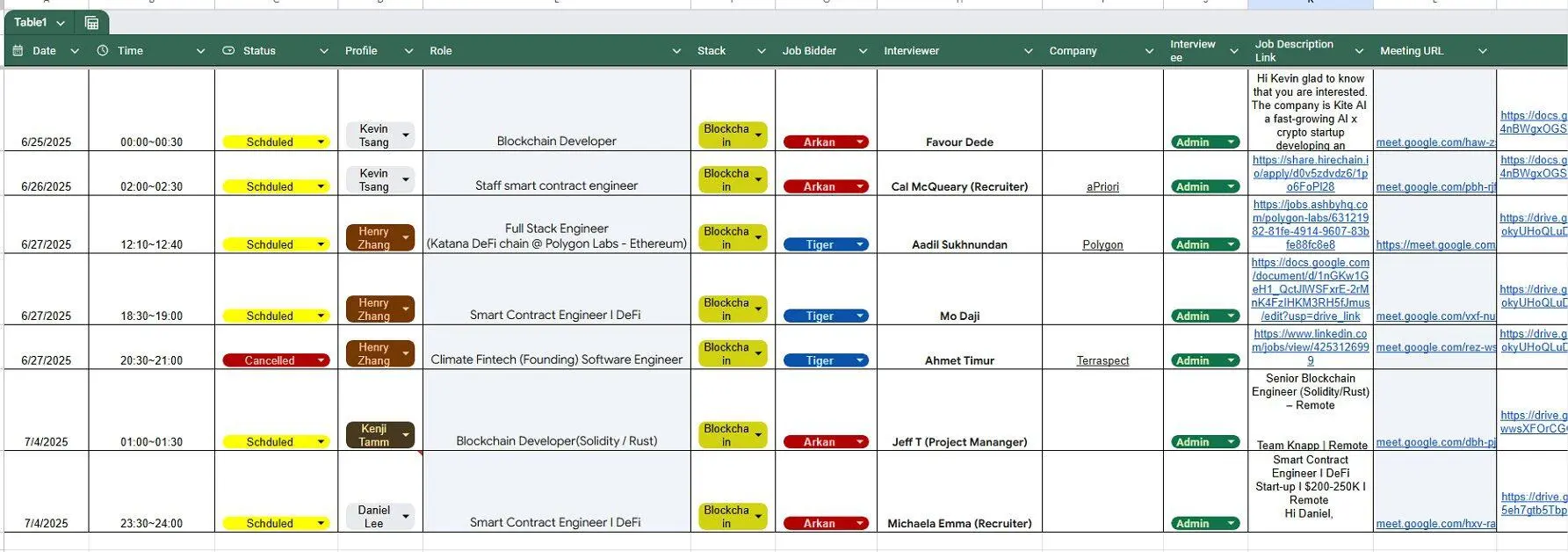

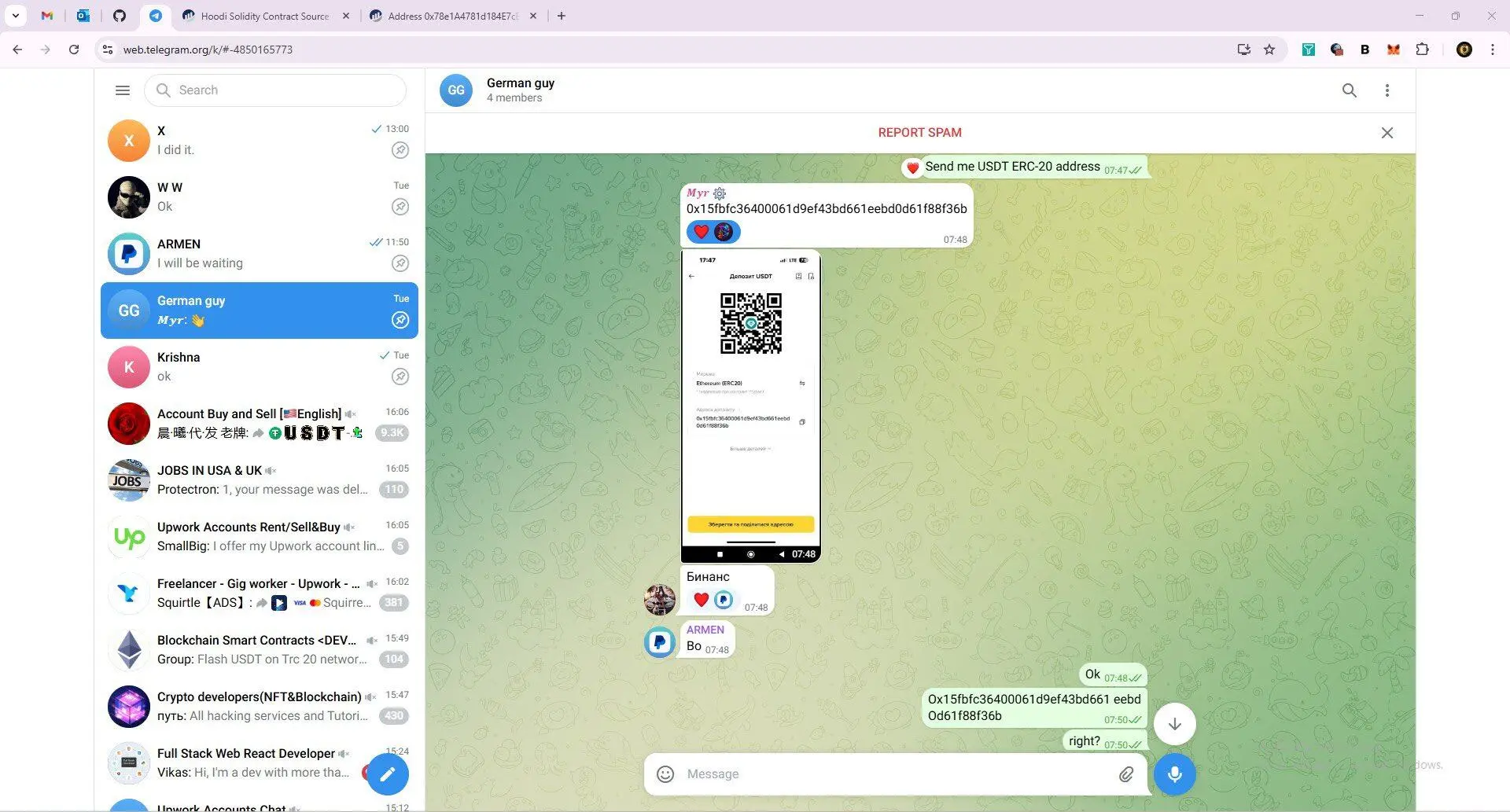

あるスプレッドシートには、架空の「Henry Zhang」が出席した会議のスケジュールと応答スクリプトが詳細に記載されていました。このプロセスから、これらの北朝鮮のIT作業員がまずUpworkとLinkedInのアカウントを購入し、コンピュータ機器をレンタルし、その後AnyDeskリモートコントロールツールを使用して外注作業を完了していたことが明らかになりました。

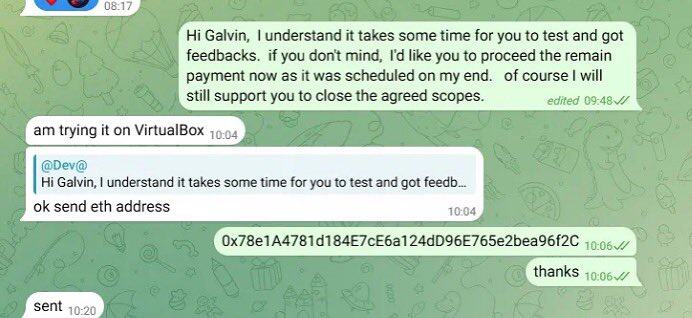

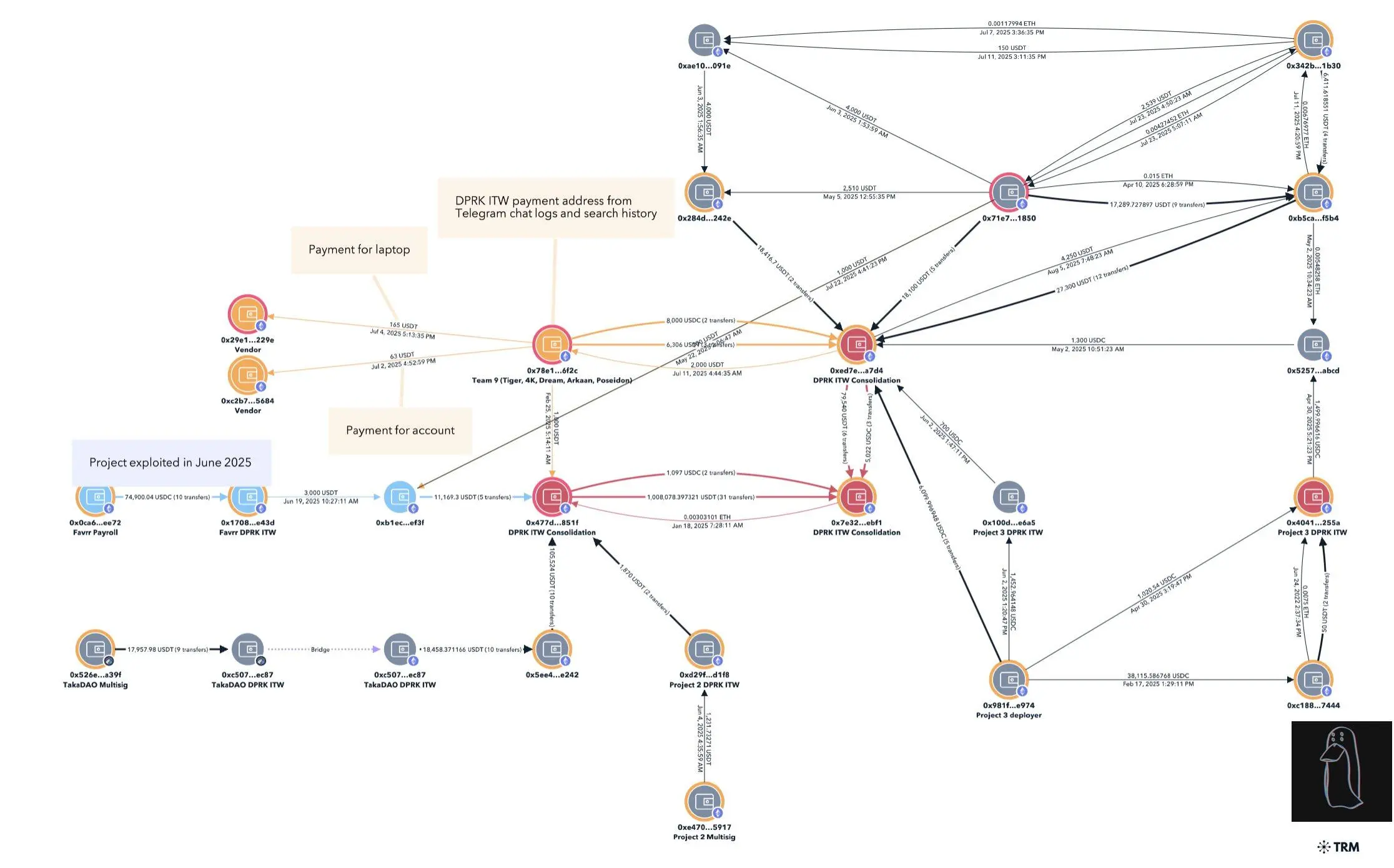

彼らが資金の送受信に使用するウォレットアドレスの1つは:

0x78e1a4781d184e7ce6a124dd96e765e2bea96f2c;

このアドレスは2025年6月に発生した68万ドルのFavrrプロトコル攻撃と密接に関連しています。そのCTOおよび他の開発者は後に偽造された資格を持つ北朝鮮のIT作業員であることが確認されました。このアドレスは、他の侵入プロジェクトに関与する北朝鮮のIT要員を特定するためにも使用されています。

チームはまた、彼らの検索記録とブラウザ履歴から以下の重要な証拠を発見しました。

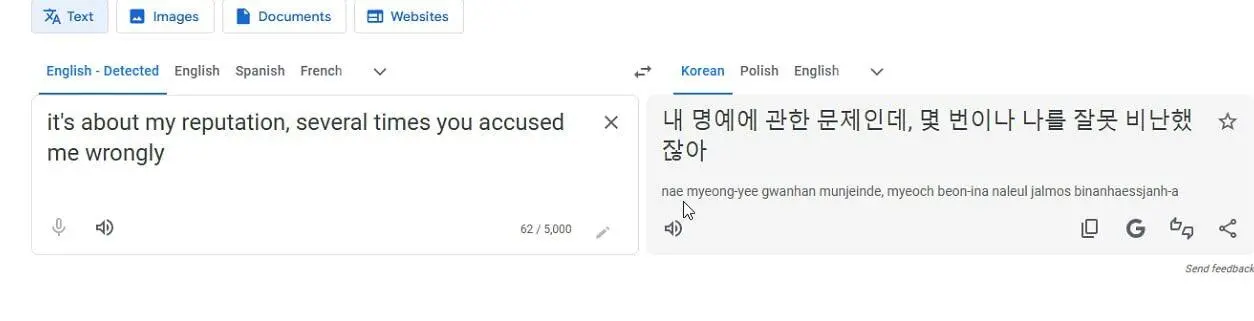

「彼らが北朝鮮出身であることをどうやって確信できるのか?」と疑問に思うかもしれません。上記の詐欺的な書類に加えて、彼らの検索履歴からは、Google翻訳を頻繁に使用し、ロシアのIPを使用して韓国語に翻訳していることも示されています。

現在、企業が北朝鮮のIT作業員を防止する上での主な課題は以下の通りです:

- 体系的な連携の欠如:プラットフォームサービスプロバイダーと民間企業の間に効果的な情報共有と協力メカニズムが欠けています;

- 雇用主の監視不足:採用チームはリスク警告を受けた後、防御的になったり、調査への協力を拒否したりすることがよくあります;

- 数的優位性の影響:その技術的手段は複雑ではありませんが、膨大な求職者ベースを持つグローバルな求人市場への浸透を続けています;

- 資金転換チャネル:Payoneerなどの決済プラットフォームは、開発作業からの法定通貨収入を暗号資産に変換するために頻繁に使用されています;

注意が必要な指標については何度も紹介してきました。興味がある方は私の過去のツイートをチェックしてください。ここでは繰り返しません。

関連コンテンツ

MSBT: モルガン・スタンレーのビットコインETF、明日ローンチ予定

パキスタン・イラン停戦協議が4月15日の市場楽観ムードを後押し