偽「Red Alert」アプリキャンペーン:危機を利用したマルウェア攻撃から学ぶCXの教訓

パニックがペイロードになる時:偽「Red Alert」アプリキャンペーンからCXリーダーが学ぶべきこと

想像してみてください。

午前2時17分、あなたの携帯電話が鳴ります。

人命を救う緊急アプリの重要なアップデートだと主張するメッセージが届きます。

あなたはクリックし、インストールし、そして信頼します。

今度は、あなたの顧客が同じことをしていると想像してください。

これは、によって明らかになった最新の脅威の背後にある実際のストーリーです。同社は、イスラエルの「Red Alert」緊急アプリの偽バージョンを拡散する悪意のあるAndroidキャンペーンを特定しました。正規アプリはによって運営されています。偽バージョンは、説得力を持ってそれになりすましています。

その結果は?盗まれたSMSデータ、連絡先リスト、および正確な位置情報です。すべて緊急性と公共の安全という隠れ蓑の下で収集されました。

CXおよびEXリーダーにとって、これは単なるサイバーセキュリティーのヘッドラインではありません。信頼の崩壊、ジャーニーの断片化、危機の悪用に関するマスタークラスです。

何が起こったのか、そしてそれがカスタマーエクスペリエンス戦略にとって何を意味するのかを解き明かしましょう。

偽「Red Alert」アプリキャンペーンで何が起こったのか?

簡単に言えば:攻撃者は危機による緊急性を悪用して、SMSスプーフィングを通じてトロイの木馬化されたAndroidアプリを配布しました。

CloudSEKの脅威インテリジェンスレポートによると、攻撃者はイスラエルの公式「Red Alert」緊急警告アプリを模倣した偽のAPKを配布しました。このキャンペーンは、イスラエル・イラン紛争が続く中、リアルタイムアラートへの公的需要が急増した時期に出現しました。

この悪意のあるアプリは:

- 正規アプリのユーザーインターフェースを忠実に再現

- オンボーディング中に高リスクの権限を要求

- SMSデータ、連絡先、および正確な位置情報を収集

- 攻撃者が制御するインフラストラクチャにデータを流出

さらに、信頼性を維持するためにアラートスタイルの機能を提供し続けました。

この詳細は重要です。

マルウェアは単に攻撃しただけではありません。価値の錯覚を維持したのです。

なぜCXおよびEXリーダーは気にするべきなのか?

なぜなら、このキャンペーンは現代のカスタマーエクスペリエンスのまさに柱を武器化しているからです:信頼、緊急性、そしてデジタル依存。

今日のCXエコシステムは以下に依存しています:

- リアルタイム通知

- SMSベースのエンゲージメント

- アプリ駆動型ジャーニー

- 危機コミュニケーションプラットフォーム

攻撃者はこれら4つすべてを悪用しました。

あなたの組織がフィンテック、ヘルスケア、通信、公共サービス、または小売で事業を展開している場合、同様のエンゲージメントメカニズムを使用しています。あなたの顧客はアラートに迅速に対応するよう訓練されています。

エンゲージメントと悪用の違いは今や紙一重です。

攻撃は技術的にどのように機能したのか?

マルウェアは基本的なセキュリティチェックを回避するために高度な回避技術を使用しました。

CloudSEKの技術分析は以下を特定しました:

- 署名スプーフィング

- インストーラースプーフィング

- リフレクションベースの難読化

- 多段階ペイロードローディング

アクティブになると、アプリは機密データを収集し、api[.]ra-backup[.]com/analytics/submit.phpなどのエンドポイントに送信しました。

紛争環境では、これは詐欺を超えた影響を及ぼします。

位置データはシェルター活動をマッピングできます。

SMS傍受は作戦メッセージを暴露する可能性があります。

連絡先リストはターゲットを絞ったフィッシング攻撃を可能にします。

これは単なるデジタル侵害ではなく、物理的なセキュリティリスクになります。

CloudSEKの脅威インテリジェンス研究者であるShobhit Mishraは述べています:

この声明はCXリーダーに深く響くはずです。

危機の悪用とは何か、そしてなぜCXチームはそれを理解しなければならないのか?

危機の悪用とは、恐怖と緊急性を戦略的に使用して、大規模なデジタル行動を操作することです。

現代の顧客は通知エコシステムの中で生活しています。緊急時には、彼らは懐疑心を一時停止します。迅速に行動します。権威のシグナルを信頼します。

攻撃者はこれを知っています。

CXチームにとって、危機の瞬間は3つの脆弱性を生み出します:

- 意思決定の加速

- 検証行動の減少

- デジタルタッチポイントへの依存度の増加

あなたのジャーニーマップは、信頼の悪意ある傍受をほとんど考慮していません。

考慮すべきです。

これはジャーニーの断片化とどのように関連しているのか?

ジャーニーの断片化は、顧客が一貫した検証やコンテキストなしにチャネル間を移動する時に発生します。

このキャンペーンは3つの方法で断片化を悪用しました:

1. エントリーポイントとしてのSMS

攻撃者はスプーフィングされたSMSメッセージを使用してインストールを促進しました。SMSは世界的に最も信頼されているチャネルの1つです。

しかし、多くのCXリーダーはSMSを純粋なエンゲージメントツールとして扱い、セキュリティ面としては扱いません。

2. サイドロードされたアプリジャーニー

悪意のあるAPKは公式アプリストアの外で配布されました。多くの組織は、サイドロードのリスクについて顧客を教育していません。

顧客がリンクからアップデートをインストールする場合、脆弱性のギャップがあります。

3. オンボーディング権限の盲点

偽アプリは積極的に権限を要求しました。正規バージョンはそうではありませんでした。

しかし、ほとんどのユーザーは権限の範囲を比較しません。彼らは「許可」をクリックします。

これはUXデザインとデジタルリテラシーの課題です。

これはどのような戦略的パターンを明らかにするのか?

CloudSEKの発見は、より広範なパターンを強調しています:攻撃者は実際の危機と信頼される機関をますます武器化しています。

このパターンには以下が含まれます:

- 公共安全プラットフォームのなりすまし

- 地政学的緊張の悪用

- 大量通知チャネルの活用

- 機能的に見えるアプリ内にマルウェアを埋め込む

これは大規模な感情的エンジニアリングです。

CX戦略は今や敵対的思考を組み込まなければなりません。

CXリーダーがデジタルレジリエンスを構築するために使用できるフレームワークは何か?

エクスペリエンス主導型セキュリティアライメントのための実用的なフレームワークを以下に示します。

TRUST-LENSモデル

T – ジャーニー内での脅威モデリング

攻撃者があなたのブランドになりすます可能性のある場所をマッピングします。

R – リアルタイムチャネルガバナンス

SMS、メール、プッシュ、WhatsAppフローをスプーフィングリスクに対して監査します。

U – ユーザー教育ナッジ

安全なダウンロード行動を教えるマイクロコピーを埋め込みます。

S – ストア限定配布の実施

アプリデザインとメッセージングを通じてサイドロードを抑制します。

T – 危機時の透明性

高リスク期間中に公式チャネルを明確に伝えます。

L – デフォルトで最小特権

アプリの権限を積極的に制限します。

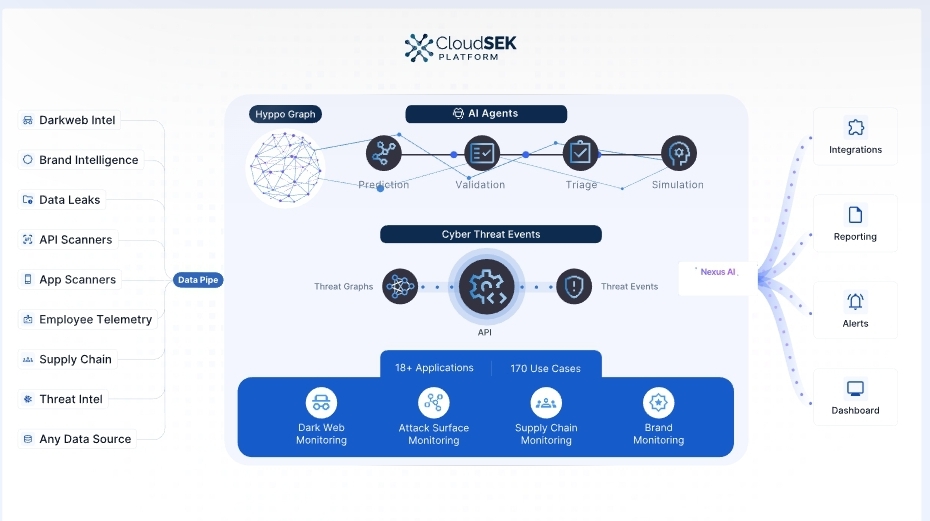

E – 外部インテリジェンス統合

CloudSEKのような予測脅威プラットフォームと提携します。

N – 通知認証標準

暗号化検証と可視的な信頼マーカーを採用します。

S – セキュリティー-CXガバナンス評議会

セキュリティー、CX、製品、コミュニケーション間のサイロを打破します。

このモデルは、エクスペリエンスデザインとプロアクティブな脅威インテリジェンスを調整します。

CXチームが避けるべき一般的な落とし穴は何か?

落とし穴1:セキュリティーをITの問題として扱う

セキュリティーは信頼の問題です。信頼はCXの問題です。

落とし穴2:ユーザーに権限を過剰に負荷する

すべての権限要求は信頼性を損ないます。

落とし穴3:危機プレイブックを無視する

危機の瞬間は攻撃の成功率を増幅します。

落とし穴4:リアルタイム脅威フィードがない

予測インテリジェンスがなければ、CXロードマップは攻撃者に遅れをとります。

CXおよびEXリーダーのための主要な洞察

- 緊急性は脆弱性の増幅器です。

- なりすまし攻撃は今や機能的価値を模倣しています。

- 位置データの盗難は物理的リスクになり得ます。

- 危機コミュニケーションには強化されたデザインが必要です。

- サイロ化されたチームは攻撃者が悪用する盲点を生み出します。

セキュリティ体制は今やブランド認識を定義します。

組織はこれをどのように運用すべきか?

リアクティブアラートから予測ガバナンスへ移行します。

CloudSEKは予測サイバー脅威インテリジェンスプラットフォームとして位置付けられています。そのクラウドネイティブSaaSモデルは、デジタルフットプリントを継続的にマッピングし、新たな攻撃経路を特定します。

CXリーダーにとって、これは以下を意味します:

- 脅威インテリジェンスをジャーニー分析に統合

- ブランドなりすましに関するダークウェブのチャッターを監視

- スプーフィングされたドメインとAPKバリアントを追跡

- 侵害の指標をプロアクティブにブロック

デジタルエクスペリエンス指標には、信頼リスク指標を含める必要があります。

FAQ:CXリーダーが尋ねていること

CXチームはなりすましリスクを早期に検出するにはどうすればよいか?

脅威インテリジェンスプロバイダーと提携し、スプーフィングされたドメイン、APKバリアント、SMSフィッシングトレンドを監視します。

なぜ緊急アプリは攻撃者にとって特に魅力的なのか?

緊急性を生み出し、懐疑心を減らし、高リスクの権限を正当化するからです。

CXチームは顧客のセキュリティ教育を担うべきか?

はい。セキュリティリテラシーはエクスペリエンスの質とブランドの信頼を向上させます。

サイドロードリスクを減らすにはどうすればよいか?

公式アプリストアリンクのみを宣伝します。非公式アップデートに関するアプリ内警告を追加します。

予測インテリジェンスはCXの成果を改善できるか?

はい。侵害関連の解約率を削減し、信頼エクイティを保護します。

CXプロフェッショナルのための実行可能な要点

- ジャーニーアーキテクチャで高リスク危機シナリオをマッピングします。

- すべてのSMSおよびプッシュ通知フローをスプーフィング露出に対して監査します。

- 月次ガバナンスフォーラムでセキュリティーとCXリーダーを調整します。

- オンボーディングUXに権限透明性メッセージを埋め込みます。

- 危機期間中に公式配布チャネルを積極的に宣伝します。

- ブランドなりすましに対する予測脅威インテリジェンス監視を採用します。

- NPSおよびCSATと並行して信頼指標を追跡します。

- 検証されたデジタル署名を備えた危機固有のコミュニケーションプレイブックを作成します。

偽「Red Alert」キャンペーンは単なるマルウェアニュースではありません。

これはデジタル信頼の未来に関する警告です。

パニックがペイロードになる世界では、CXリーダーは喜びのためだけでなく、防御のために設計しなければなりません。

なぜなら、顧客が恐怖の中でクリックすると、あなたのブランドがその結果を負うからです。

投稿 偽「Red Alert」アプリキャンペーン:危機主導型マルウェア悪用からのCXレッスン は CX Quest に最初に掲載されました。

関連コンテンツ

「政府押収の仮想通貨が消えた」米管理業者の息子を逮捕、総額135億円超の疑惑

ジャスティン・サン氏のSEC訴訟が終結──関連企業が約15億円支払いで和解へ