MetaMaskユーザーがシードフレーズを盗む偽の2段階認証フィッシング詐欺の標的に

メタマスクのユーザーは、セキュリティ向上を装ってシードフレーズを盗む新しい「2段階認証」フィッシング詐欺のリスクにさらされています。

- メタマスクのユーザーは、偽の2段階認証プロセスを含むフィッシングキャンペーンの標的になっています。

- この新しいキャンペーンは、大規模なウォレット攻撃とTrust WalletのChrome拡張機能インシデントに続いて発生しています。

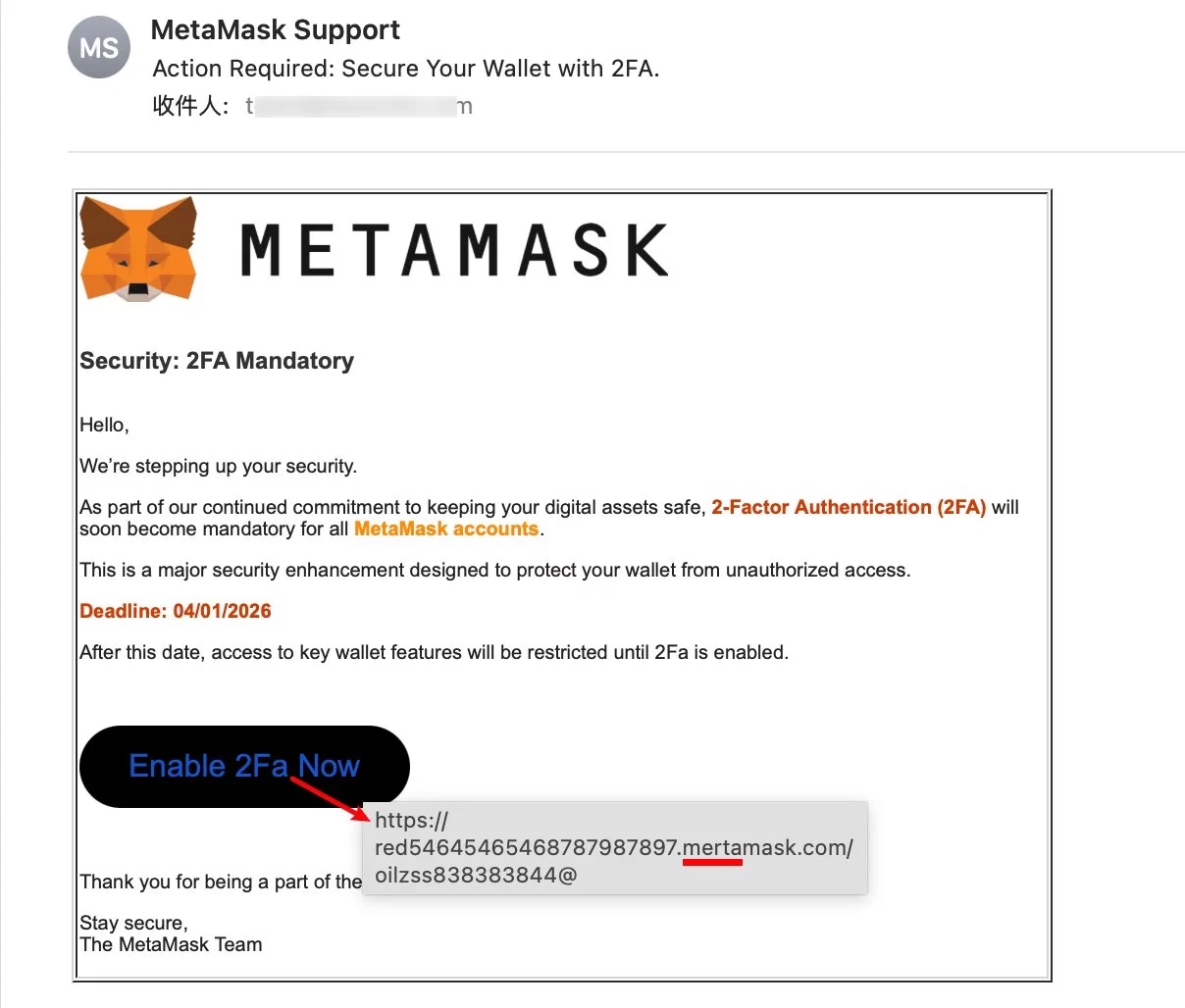

ブロックチェーンセキュリティ企業SlowMistによると、メタマスクのユーザーは、2段階認証を有効にするよう促すことで偽の緊急感を作り出すなりすましメールを受け取っています。このメッセージはメタマスクのブランドが付けられており、一見すると説得力があるように見えます。(以下を参照してください。)

特に、この悪意のある通知にはカウントダウンタイマーも付いており、ユーザーへの圧力を高め、迅速な応答を強制しようとします。

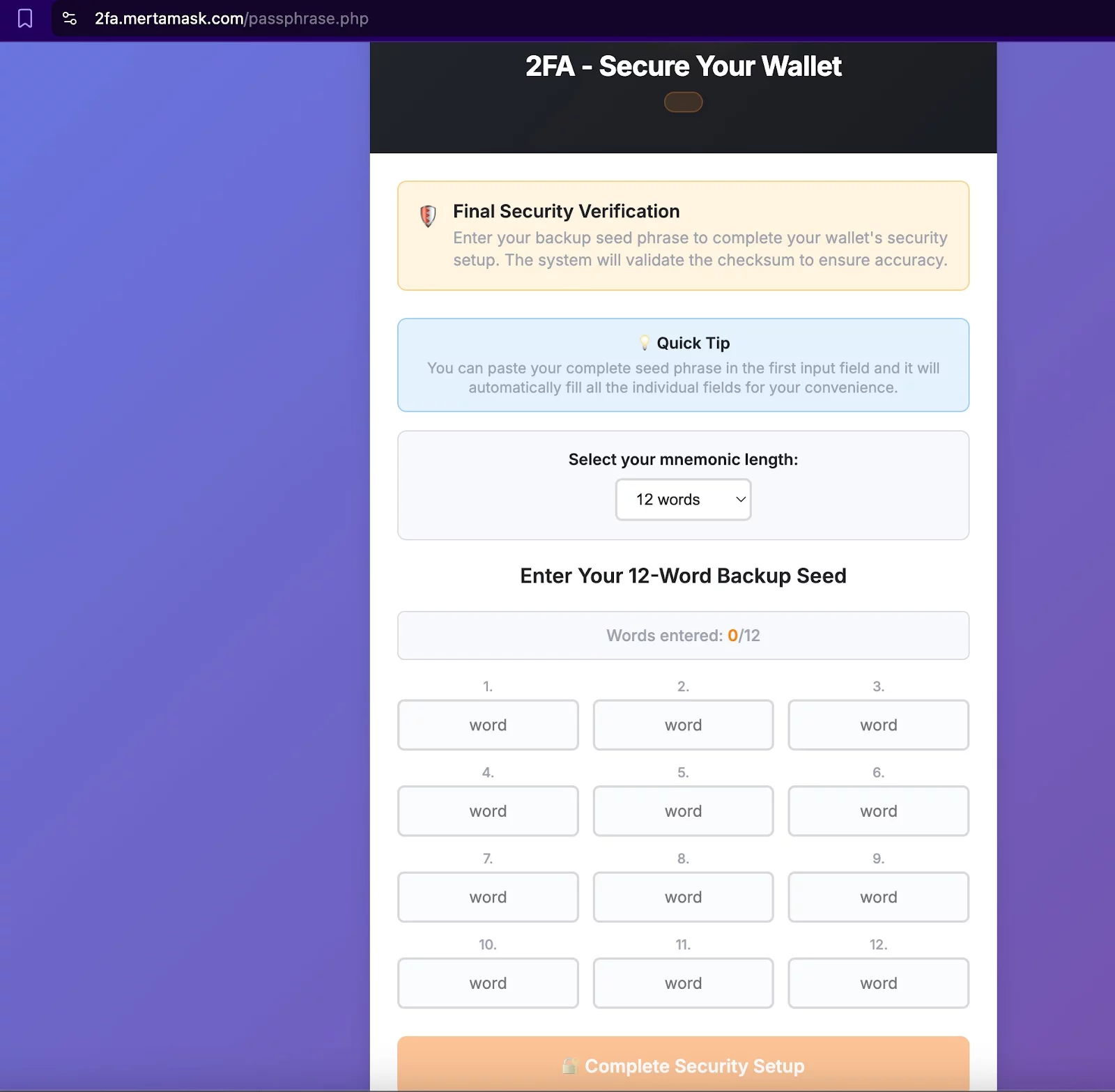

「今すぐ2段階認証を有効にする」ボタンをクリックすると、ユーザーは攻撃者がホストする偽のページにリダイレクトされます。しかし、実際には、プロセス全体が詐欺です。主な目的は、メタマスクのユーザーをだましてニーモニックフレーズを入力させることであり、攻撃者はこれを使用してウォレットから資金にアクセスして転送できます。(以下を参照してください。)

一見すると注意力の低いユーザーがこのスキームに引っかかる可能性がありますが、なりすましメールには、ユーザーが詐欺を見抜くのに役立ついくつかのヒントが含まれています。

たとえば、このようなフィッシングメッセージには、その正体を明らかにする微妙なタイプミスやデザインの不一致が含まれることがよくあります。この場合、メタマスクのユーザーがリダイレクトされたURLは、「metamask」ではなく「mertamask」と綴られていました。場合によっては、これらのメールは完全に無関係なメールアドレスから送信されたり、Gmailなどのパブリックドメインを使用するアドレスから送信されたりすることもあります。(以下を参照してください。)

最後に、メタマスクはユーザーにアカウントの確認やセキュリティアップデートの実行を求める一方的なメールを送信しないことを覚えておくことが重要です。そのような要求は通常、詐欺です。

暗号資産ユーザーを標的とした最近のフィッシングキャンペーン

先週末、サイバーセキュリティ研究者のVladimir S.が、偽のメタマスクアプリのアップデートをプッシュする同様のキャンペーンを報告しました。これは、進行中のウォレットを空にする攻撃に関連していると考えられています。

オンチェーン調査員ZachXBTによると、このインシデントはウォレットあたり2,000ドル未満の損失をもたらしましたが、複数のEVM互換ネットワーク全体で幅広いユーザーに影響を与えました。ただし、2つのキャンペーンが確実に関連しているかどうかは確認されていません。

このインシデントは、クリスマスに発生したTrust Walletハッキングにも関連しており、損失は約700万ドルに達しました。

攻撃者は、ウォレットのブラウザ拡張機能のソースコードにアクセスし、悪意のあるバージョンの拡張機能をChrome Web Storeにアップロードすることに成功しました。Trust Walletは、インシデントの影響を受けたすべてのユーザーに補償することを誓約しています。

別途、Cardanoユーザーも、詐欺的なEternl Desktopアプリケーションを宣伝するメールを配信する別の進行中の攻撃について警告されました。

これらの出来事がすべて2週間以内に発生したにもかかわらず、最近のScam Snifferレポートによると、2025年の暗号資産フィッシングキャンペーンによる総損失は前年から約88%減少しました。

関連コンテンツ

Piネットワークの4月27日期限 — 今すぐアップグレードしないとカットオフされます

ムバダラとアフリカの成長回廊:戦略的パートナーシップが新たな経済時代を形成する方法