北朝鮮のハッカーが新たな「EtherHiding」キャンペーンでブロックチェーンを武器化

北朝鮮から新たなサイバー脅威が出現しており、国家支援のハッカーたちが悪意のあるコードをブロックチェーンネットワークに直接埋め込む実験を行っています。

Googleの脅威インテリジェンスグループ(GTIG)は10月17日、EtherHidingと呼ばれるこの手法が、ハッカーが分散型システム全体でマルウェアを隠し、配布し、制御する方法における新たな進化を示していると報告しました。

EtherHidingとは何か?

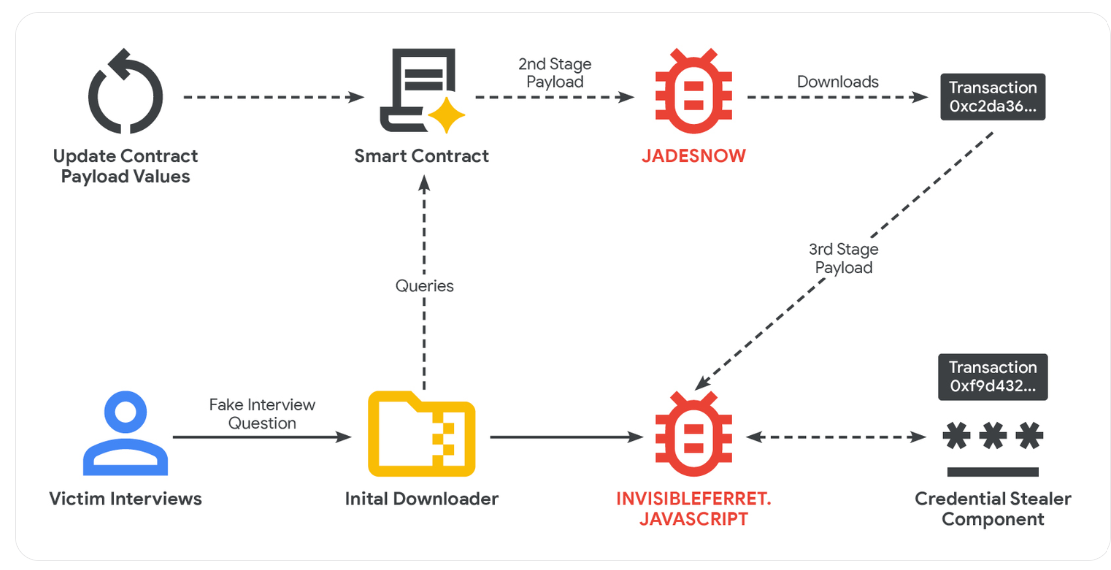

GTIGによると、EtherHidingは攻撃者がスマートコントラクトやイーサリアムブロックチェーンやBNB Smart Chainなどのパブリックチェーンを悪用し、それらを使って悪意のあるペイロードを保存することを可能にします。

コードが一度これらの分散型台帳にアップロードされると、その不変性のため、削除やブロックがほぼ不可能になります。

実際には、ハッカーは正規のWordPressウェブサイトを侵害し、多くの場合、パッチが適用されていない脆弱性や盗まれた認証情報を悪用します。

アクセスを獲得した後、彼らはウェブサイトのコードに「ローダー」として知られるJavaScriptの数行を挿入します。訪問者が感染したページを開くと、ローダーは静かにブロックチェーンに接続し、リモートサーバーからマルウェアを取得します。

BNB ChainとイーサリアムブロックチェーンでのEtherHiding。出典:Google脅威インテリジェンスグループ

BNB ChainとイーサリアムブロックチェーンでのEtherHiding。出典:Google脅威インテリジェンスグループ

GTIGは、この攻撃がオフチェーンで発生するため、目に見えるトランザクションの痕跡をほとんど残さず、手数料もほとんどまたは全く必要としないと指摘しています。これにより、本質的に攻撃者は検出されずに活動することができます。

特筆すべきは、GTIGがEtherHidingの最初の事例を2023年9月に追跡したことで、それはCLEARFAKEとして知られるキャンペーンで現れ、偽のブラウザ更新プロンプトでユーザーを騙していました。

攻撃を防ぐ方法

サイバーセキュリティ研究者によると、この戦術は北朝鮮のデジタル戦略が単に暗号資産を盗むことからブロックチェーン自体をステルス兵器として使用することへの転換を示しているとのことです。

Citizen Labのシニア研究員であるJohn Scott-Railtonは、EtherHidingを「初期段階の実験」と表現しました。彼はこれをAI駆動の自動化と組み合わせると、将来の攻撃がさらに検出しにくくなる可能性があると警告しました。

北朝鮮の攻撃者が非常に多産であることを考えると、この新しい攻撃ベクトルは暗号資産業界に深刻な影響を与える可能性があります。

TRM Labsのデータによると、北朝鮮関連グループは今年だけで15億ドル以上の暗号資産を盗んでいます。調査官らは、これらの資金が平壌の軍事プログラムや国際制裁を回避する取り組みの資金調達に役立っていると考えています。

これを踏まえ、GTIGは暗号資産ユーザーに対し、不審なダウンロードをブロックし、許可されていないウェブスクリプトを制限することでリスクを軽減するよう助言しました。同グループはまた、セキュリティ研究者にブロックチェーンネットワーク内に埋め込まれた悪意のあるコードを特定しラベル付けするよう促しました。

関連コンテンツ

暗号資産ニュース:日本、暗号資産を金融商品として分類する法案を承認

RaveDAOが60%急騰、時価総額3.7億ドル突破:オンチェーン分析